IT-Sicherheit am Beispiel:

Wie ein mittelständisches Unternehmen geschützt werden kann

In der heutigen digitalen Welt ist IT-Sicherheit für Unternehmen jeder Größe ein zentrales Thema. Cyberangriffe, Datenverlust oder Systemausfälle können nicht nur den laufenden Betrieb stören, sondern auch zu erheblichen finanziellen und reputativen Schäden führen. Wie wichtig ein durchdachtes Sicherheitskonzept ist, zeigt das folgende Fallbeispiel:

Das Fallbeispiel: Mittelständisches Unternehmen in der Fertigungsbranche

Ein mittelständisches Medizintechnik Unternehmen wird aufgrund fehlender ganzheitlicher Sicherheitskonzepte und lockerer Berechtigungen Ziel eines Verschlüsselungsangriffes: Ein Mitarbeiter öffnete einen infizierten E-Mail-Anhang, woraufhin Ransomware das gesamte Netzwerk verschlüsselte. Das Unternehmen lief für mehrere Tage im Notbetrieb und wichtige Daten gingen verloren.

Die Lösung: Umfassende IT-Sicherheitsstrategie mit G DATA

Nach dem Vorfall konnten wir gemeinsam mit G DATA eine maßgeschneiderte Sicherheitslösung implementieren:

Endpoint Protection

Schützt alle Arbeitsplätze zuverlässig vor Viren, Ransomware und anderen Bedrohungen durch künstliche Intelligenz und verhaltensbasierte Analyse.

Device Control

Kontrolliert den Datenverkehr und verhindert die ungewollte Nutzung externer Speichermedien.

Awareness-Schulungen für Mitarbeitende

Sensibilisieren das Personal für Risiken und den sicheren Umgang mit digitalen Informationen.

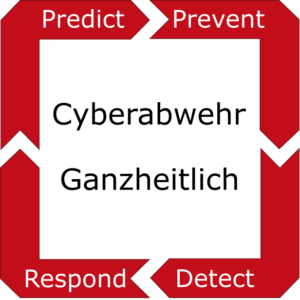

IT-Sicherheit bedeutet mehr als nur ein Antivirusprogramm. Nur ein umfassender Schutz – bestehend aus Firewalls, regelmäßigen Updates, Zugriffskontrollen und geschultem Personal – kann Unternehmen wirksam vor modernen Cyberbedrohungen bewahren. Ein ganzheitlicher Ansatz ist unerlässlich, um Daten, Systeme und Prozesse nachhaltig zu sichern und den Unternehmenserfolg zu garantieren.

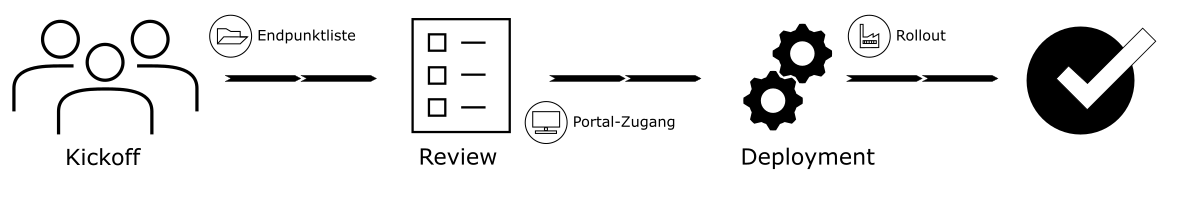

Endpoint Security als Managed Service

Sie wollen alle Vorteile einer ganzheitlichen IT-Sicherheit es fehlt jedoch an qualifiziertem Personal? Lagern Sie die Arbeit aus! Ihr G DATA Partner übernimmt alle anfallenden Aufgaben für Sie – vom Ausrollen der Software auf Ihren Clients bis zur Konfiguration der Firewall.

Konzentrieren Sie sich ganz auf Ihr Kerngeschäft, kosteneffizient und ohne Unterbrechung

Ihrer Prozesse.